Wie Angreifer per Klick Schadcode einschleusen

Mit der Social-Engineering-Taktik "ClickFix" versuchen Angreifer, User zur Ausführung von Schadcode zu verleiten. Das BACS verzeichnet vermehrt Meldungen zu präparierten Websites, über die per Klick Schadsoftware installiert wird, um Passwörter und andere sensible Daten abzugreifen.

Eine Social-Engineering-Taktik namens "ClickFix" macht derzeit die Runde. Dabei handelt es sich um eine angeblich schnelle Lösung (Fix) durch nur einen Klick (Click) für ein vorgetäuschtes technisches Problem. Zu dieser Infektionsmethode sind unlängst zunehmend Meldungen beim Bundesamt für Cybersicherheit (BACS) eingegangen, wie die Behörde mitteilt.

Bei der Taktik nutzen Cyberkriminelle schlecht gesicherte Websites oder Werbeanzeigen, um Besucher auf präparierte Seiten zu leiten. Auf diesen Seiten erscheint dann ein Overlay- oder Pop-up-Fenster, das ein technisches Problem vorgaukelt - zum Beispiel ein fehlgeschlagenes Browser-Update, ein DNS-Problem oder ein angeblich zu lösendes Captcha.

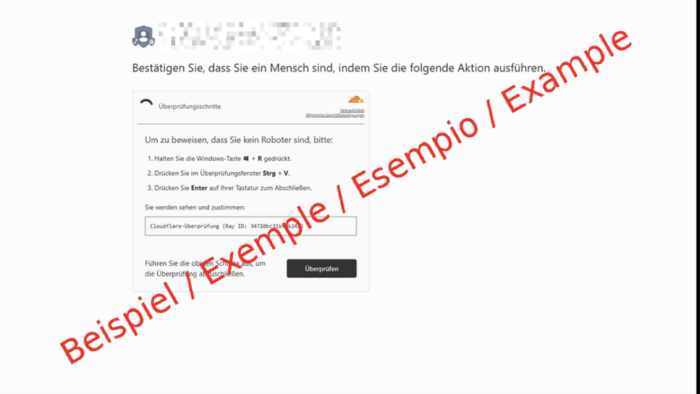

Nutzerinnen und Nutzer merken laut Bundesamt oft nicht, dass beim Öffnen der Seite bereits schädlicher Code in die Zwischenablage kopiert wird. Anschliessend sollen sie bestimmte Tastenkombinationen ausführen, wodurch der kopierte Code durch das Drücken der Enter-Taste den schädlichen Befehl ausführt.

Beispiel einer betrügerischen Aufforderung zur Ausführung einer Tastenkombination. (Source: BACS)

Wurde der Befehl ausgeführt, versucht das Skript, eine Verbindung zum Server aufzubauen und das Schadprogramm herunterzuladen. Da der Downloadbefehl vom User selbst ausgeht, schlagen viele Antivirenprogramme gemäss BACS nicht Alarm. Meist werde zudem ein Infostealer nachgeladen, der Passwörter aus Browsern ausliest, Krypto-Wallets leert oder Cookies stiehlt, mit denen sich die Kriminellen ohne Passwort in Konten einloggen können. Geschieht dies in einem Firmennetzwerk, könne das der Anfang eines späteren Ransomware-Angriffs sein, warnt die Behörde.

"CrashFix" - die erweiterte Taktik

Laut Bundesamt nutzen Angreifer seit Jahresbeginn auch eine zusätzliche Methode namens "CrashFix". Dabei würden sie manipulierte Browser-Erweiterungen verbreiten, die als nützliche Tools wie Werbeblocker getarnt sind.

Nach einiger Zeit lösen diese einen absichtlich herbeigeführten Browserabsturz aus, wie es weiter heisst. Nach einem Neustart fordere dann eine Meldung zur Eingabe von Befehlen auf, um den vermeintlichen Fehler zu beheben. Das Ergebnis: die Installation von Schadsoftware.

Empfehlungen des BACS

Die Bundesbehörde empfiehlt, bei angeblichen Browser-Updates oder Fehlermeldungen auf Webseiten misstrauisch zu bleiben. Offizielle Aktualisierungen erfolgen jeweils über die integrierten Einstellungen des Browsers und nicht über externe Websites. Code oder Befehle aus unbekannten Quellen sollten keinesfalls in die "Powershell" (Windows), das "Terminal" (MacOS) oder die Eingabeaufforderung eingefügt werden. Ebenso rät die Behörde davon ab, Programme aus nicht vertrauenswürdigen Quellen zu installieren.

Unternehmen sollten zudem ihre Mitarbeitenden für diese Masche sensibilisieren. Betroffenen empfiehlt das BACS, entsprechende Vorfälle umgehend zu melden.

Betrüger geben sich übrigens zunehmend als Mitarbeitende des BACS aus, verlangen Zugangsdaten oder Finanzinformationen - und erlangen mit psychologischem Druck Fernzugriff auf Geräte. Lesen Sie hier mehr über die Betrugsmasche, bei denen Cyberkriminelle teilweise sogar bis vor die Haustür kommen.

Wenn Sie mehr zu Cybercrime und Cybersecurity lesen möchten, melden Sie sich hier für den Newsletter von Swisscybersecurity.net an. Auf dem Portal lesen Sie täglich News über aktuelle Bedrohungen und neue Abwehrstrategien.

Cyberkriminelle setzen QR-Codes aus Textzeichen zusammen

"Der Hummelflug" auf dem Theremin

Nachrichtendienst des Bundes verschlankt Führungsstruktur

Philips lanciert doppelseitigen Monitor für Empfangsdesks und kompakte Büros

Jetzt darf Digitec Galaxus sein Logistikzentrum bauen

Cegeka übernimmt Schweizer Softwareschmiede Lean Projects

KI widerlegt Theorie zu bekanntem Matheproblem

Moderation als unterschätzte Schlüsselrolle in Veränderungsprozessen

Update: Anthropic erweitert Nutzerkreis für Claude Mythos